KillDisk je deštruktívny škodlivý kód, ktorý je neslávne známy tým, že ho BlackEnergy skupina použila ako súčasť svojho úspešného útoku na ukrajinskú elektrickú rozvodnú sieť v decembri 2015. Mesiac predtým s ním zaútočili na jednu z hlavných ukrajinských tlačových agentúr. Útočníci sa rozhodli KillDisk prepracovať a okrem toho, že teraz funguje ako ransomvér, dokáže navyše napadnúť aj Linux.

Pôvodný KillDisk fungoval ako deštrukčný vírus a to tak, že po úspešnom napadnutí prepísal systémové súbory, narobil chaos v príponách súborov a časť dát zmazal. Pri pokuse o zapnutie systému tak došlo k chybe a používateľovi neostávalo nič iné, len systém preinštalovať, prípadne obnoviť zo zálohy.

Ešte na sklonku minulého roka sa ale skupina zodpovedná za tento škodlivý kód pustila do jeho vylepšenia a pretvorila ho na ransomvér. Po novom tak pri napadnutí dáta nezmaže, ale zašifruje. Hoci doteraz KillDisk napádal výhradne operačný systém Windows, útočníci sa aktuálne rozhodli rozšíriť svoje pôsobisko aj na Linux.

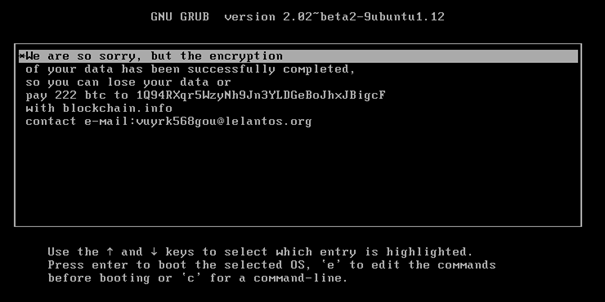

Obeť má zaslať výkupné vo výške 222 bitcoinov, čo je pri súčasnom kurze takmer 200 000€. Ak by sa aj niekto z napadnutých ľudí túto sumu rozhodol zaplatiť, nič tým nezíska. Kriminálnici, ktorí stoja za KillDiskom obetiam nedokážu dešifrovacie kľúče dodať, ani keby chceli. Šifrovacie kľúče vytvorené na infikovanom zariadení totiž nie sú ukladané v zariadení, a ani nie sú zaslané na server, ktorý ovláda útočník.

Účinnou obranou je jedine prevencia

Bezpečnostní experti sa zhodujú a obetiam radia, aby v prípade útokov kriminálnikom výkupné neplatili.

„Naša rada je vždy rovnaká. Ak ste sa stali obeťou ransomwaru, neplaťte. Neexistuje totiž žiadna záruka, že sa k údajom naozaj dostanete. Jediným bezpečným spôsobom, akým si poradiť s ransomwarom, je prevencia – vzdelávanie, aktualizovanie a patchovanie systémov, používanie spoľahlivého bezpečnostného riešenia a hlavne zálohovania s tým, že testujete, či sa dáta zo zálohy dajú opätovne obnoviť,“ radí Robert Lipovský zo spoločnosti ESET.

Zdroj: ESET