Bezpečnostní výskumníci upozornili na výskyt nového variantu malvéru „Zusy“, ktorý sa začal naprieč Európou šíriť pomocou nevyžiadanej pošty s prílohou. Jej obsahom je infikovaná prezentácia v PowerPointe.

Zaujímavé je ale to, že malvér nezneužíva makrá, ako to obvykle býva. Útočníci využívajú omnoho nenápadnejšiu metódu. Na aktiváciu malvéru stačí len to, aby používateľ prešiel kurzorom myši cez hypertextový odkaz. Po otvorení prezentácie sa v režime prezentácie zobrazí jediný slajd s textom “Loading…Please Wait”, ktorý je zároveň spomínaným hypertextovým odkazom.

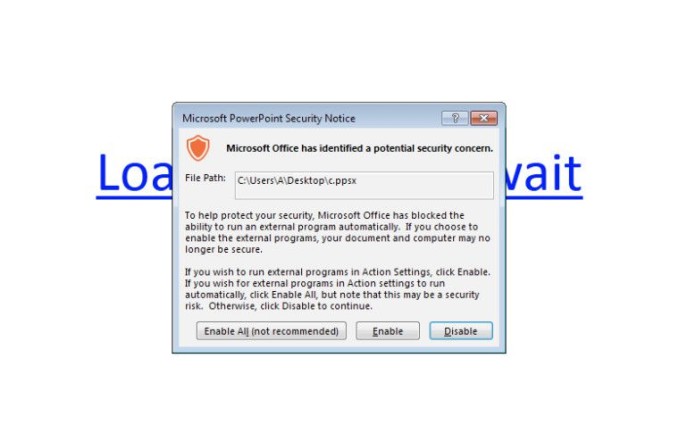

Útočníci zneužívajú to, že používateľ stratí trpezlivosť, a zo zvedavosti myšou prejde na odkaz, aby sa pozrel, na kam vlastne odkazuje. Obzvlášť zákerné je to, že na odkaz nie je potrebné kliknúť, stačí cezeň prejsť myšou. V tom momente PowerPoint spustí prostredníctvom nástroja Windows PowerShell pripravený kód, ktorý následne stiahne škodlivý vírus. Jediným šťastím, je skutočnosť, že PowerPoint sa pri podobných súboroch spúšťa v takzvanom chránenom režime. Používateľ je vtedy chránený, no aj tu to má háčik.

Pri otvorení prezentácie sa zobrazí varovné okno, kde je možné povoliť automatické spúšťanie externých programov z daného súboru. Útočníci sa spoliehajú na to, že používatelia jednoducho zvolia plné spustenie, bez chráneného režimu. Cieľom škodlivého kódu, ktorý následne beží v systéme obete, je monitorovanie internetovej komunikácie a zbieranie citlivých dát, hlavne tých súvisiacich s finančnými inštitúciami – banky, obchodníci a podobne.

Škodlivá prezentácia je posielaná v rámci masívnej kampane, doraziť preto môže k obrovskému počtu potencionálnych obetí. Predmetom e-mailu je obvykle text “Purchase Order” alebo “Confirmation” nasledovaný náhodným číselným reťazcom, aby pôsobil, že pochádza od nejakého predajcu. Príjemcu zároveň nabáda, aby otvoril prílohu, ktorá má obsahovať podrobnosti o objednávke.

Zdroj: Arstechnica